Überwachung der Nutzung des Systems

- Benutzerzustände (glossary)

Einstellungen

Diagnose

Berichte

Überwachung der Nutzung des Systems

Einstellungen

Diagnose

Berichte

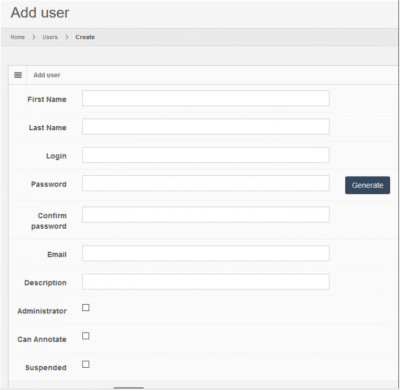

Um einen Benutzer hinzuzufügen, klicken Sie auf die Schaltfläche “Hinzufügen” oben rechts in der Tabelle.

Die folgenden Felder können für jeden Benutzer definiert werden:

| Feld | Beschreibung |

|---|---|

| Vorname | Der Vorname des Benutzers |

| Nachname | Der Nachname des Benutzers |

| Anmeldung | Der Benutzername muss unabhängig von der Schreibweise eindeutig sein; wenn “UsEr” existiert, kann “uSeR” nicht existieren. |

| Passwort | Das Passwort des Benutzers |

| Bestätigen Sie Ihr Passwort | Geben Sie das Passwort zur Bestätigung erneut ein |

| Passwort generieren (Schaltfläche) | Automatische Generierung eines Kennworts gemäß den voreingestellten Bedingungen |

| Die E-Mail des Benutzers. Muss eindeutig sein, wenn die entsprechende Servereinstellung aktiviert ist | |

| Verwalter | ob der Benutzer ein Administrator ist, sich bei der Administrator-Benutzeroberfläche anmelden und die Admin-API verwenden kann |

| Kann annotieren | ob der Benutzer neue Anmerkungen zu Folien erstellen kann |

| Aufgehängt | ob der Benutzer gesperrt ist, d. h. sich nicht authentifizieren und keine Aktionen auf dem Server durchführen kann |

Nach dem Anlegen eines Benutzers können Sie auf die Schaltfläche Bearbeiten klicken, um einen bestehenden Benutzer zu ändern. Die Seite und die Felder sind genau dieselben wie auf der Seite “Benutzer anlegen” (siehe vorheriger Absatz). Der einzige Unterschied auf dieser Seite besteht darin, dass Sie die Felder “Kennwort” und “Kennwort bestätigen” leer lassen können, so dass der Server das Kennwort des Benutzers nicht ändert.

Wenn Sie auf der Seite mit der Benutzerliste auf den Pfeil nach unten klicken, können Sie zusätzliche Aktionen für einen Benutzer durchführen. Diese Aktionen sind:

Wenn Sie auf die Registerkarte Audit Trail eines Benutzers klicken, wird eine chronologische Liste aller Änderungen angezeigt, die an einem Benutzer vorgenommen wurden, sowie aller Änderungen, die an der Zugriffsliste dieses Benutzers vorgenommen wurden (siehe Zugriffskontrolllisten).

Diese Liste enthält die folgenden nützlichen Informationen über eine Änderung in chronologischer Reihenfolge:

Wenn Sie auf die Registerkarte Aktivitätsprotokoll klicken, wird eine umfassende Liste aller Aktivitäten angezeigt, die der Benutzer im Laufe der Zeit durchgeführt hat. Es gibt vier Abschnitte auf dieser Seite, die jeweils die folgenden Informationen anzeigen:

Wenn Sie auf die Registerkarte ACL klicken, wird eine Liste aller Stammverzeichnisse mit privatem Zugriff angezeigt und ob dieser Benutzer Zugriff auf jedes dieser Verzeichnisse hat. Sie können diesem Benutzer auch den Zugriff auf ein bestimmtes Stammverzeichnis gewähren oder entziehen.